Z bankowości mobilnej i m-płatności korzysta już kilka milionów Polaków. Zagubienie lub kradzież telefonu to już nie tylko utrata osobistych danych, zdjęć i wymierna strata finansowa. Coraz częściej to także ryzyko, że ktoś sięgnie nam do kieszeni. Na szczęście przed przykrymi konsekwencjami można się w pewnym stopniu zabezpieczyć.

Producenci smartfonów i mobilnych systemów operacyjnych od lat próbują utrudnić życie złodziejom i paserom obracającym skradzionym sprzętem. Dziś narzędzia pozwalające na zdalne zablokowanie i skasowanie telefonu są już standardem w Androidzie i iOS. Wielu posiadaczy telefonów nie jest jednak świadomych, że ma taką możliwość i nie wie co zrobić, gdy urządzenie nagle zniknie z pola widzenia.

Jedną z pierwszych rzeczy, które powinniśmy zrobić po otrzymaniu nowego telefonu jest ustawienie blokady ekranu. Wielu użytkowników smartfonów nie stosuje tego podstawowego sposobu ochrony. Gdy telefon wpadnie w niepowołane ręce, można wówczas swobodnie przeglądać zdjęcia, wiadomości, e-maile, jak również aplikacje (np. serwisów społecznościowych).

Zobacz także

W niektórych sytuacjach złodziej będzie mógł nawet dokonać drobnych zakupów na nasze konto, jeśli zrezygnowaliśmy z zabezpieczeń w aplikacjach do płatności mobilnych. Blokada odciskiem palca, numerem PIN, hasłem lub innego typu (np. wzór rysowany na ekranie) znacznie utrudni postronnym dostęp do ważnych informacji.

Blokowanie w telefonach z systemem Android - narzędzia Google

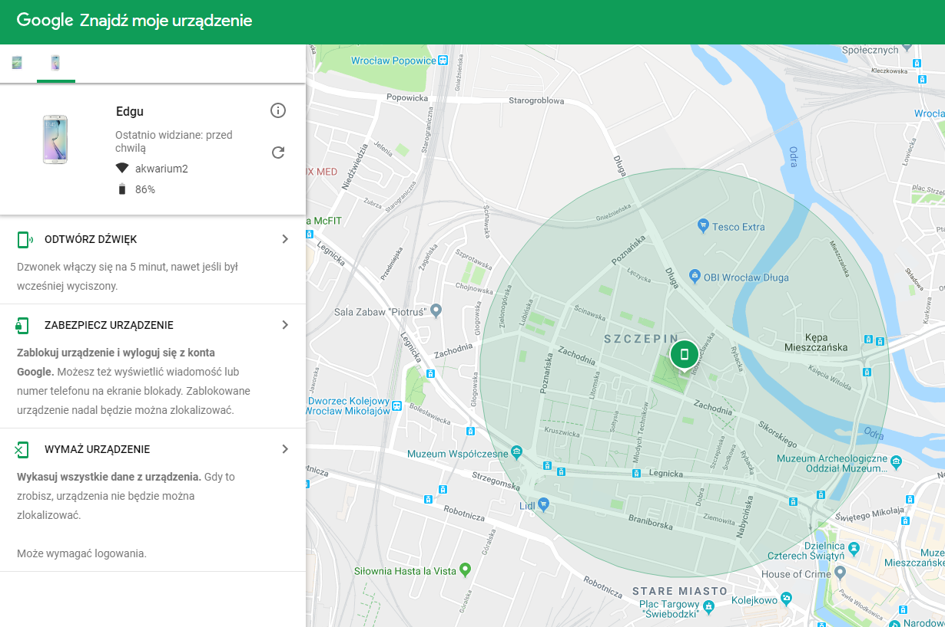

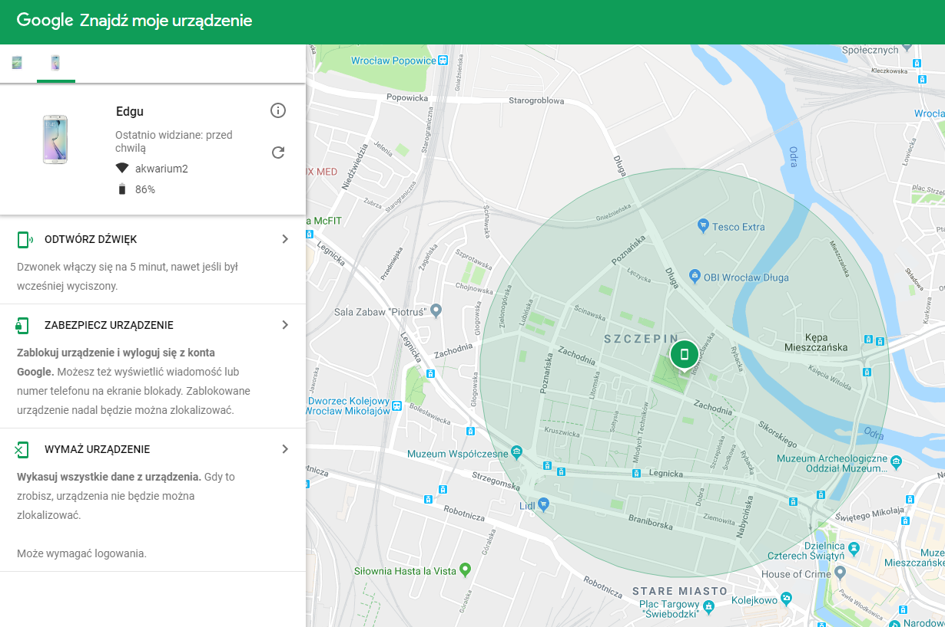

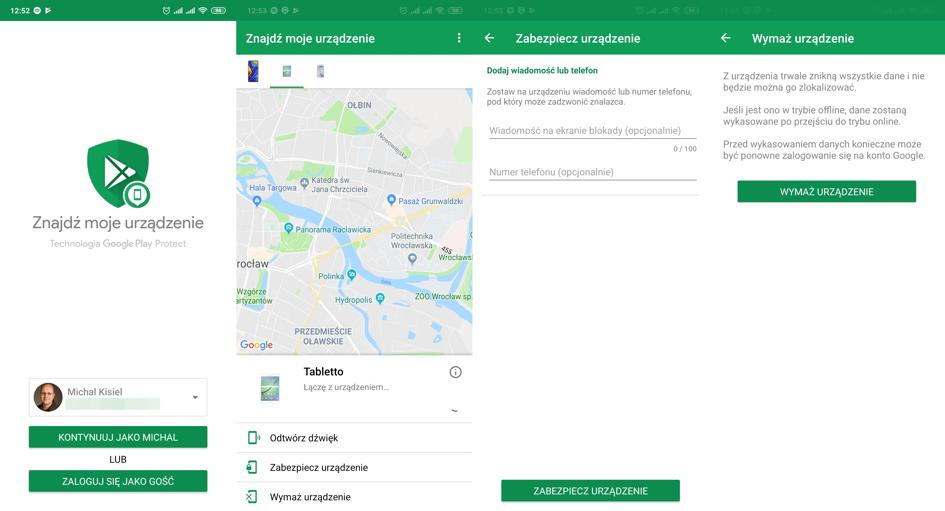

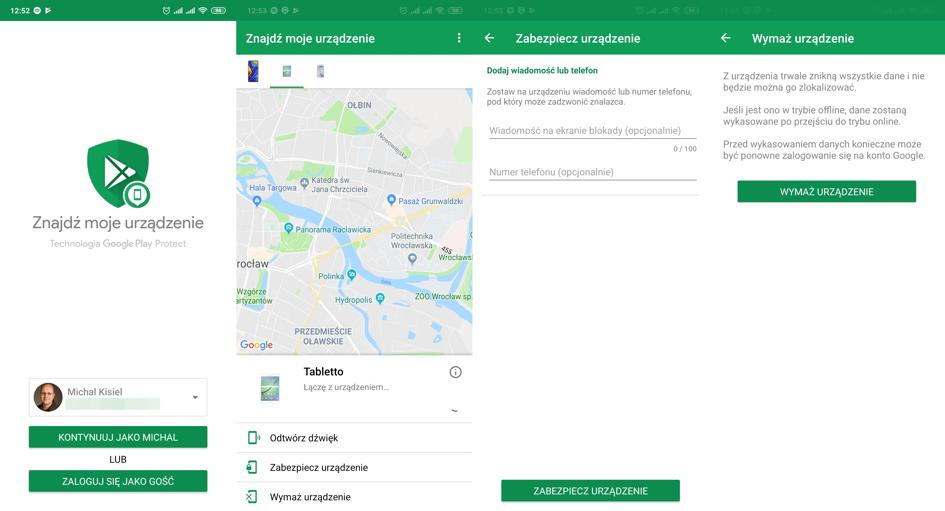

W smartfonach z systemem Android, najpopularniejszym rozwiązaniem w naszym kraju, dostęp do zdalnego „zarządzania kryzysowego” daje nam witryna "Znajdź moje urządzenie". Aby się do niej dostać, musimy zalogować się do konta Google powiązanego z naszym urządzeniem. Jeśli nie mamy dostępu do komputera, możemy skorzystać z aplikacji mobilnej, np. na telefonie znajomego.

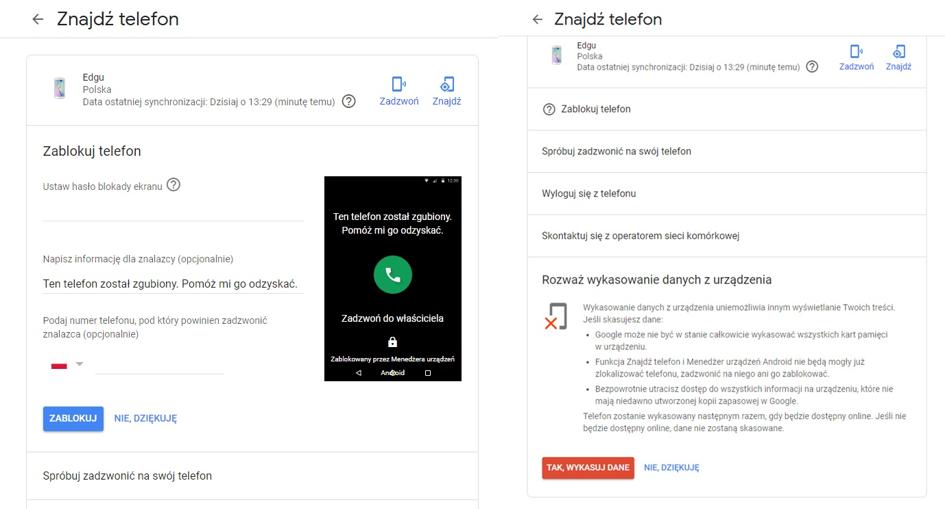

Narzędzie pozwala zlokalizować nasze urządzenia, zablokować je lub usunąć z nich zdalnie wszystkie dane. Możemy także uruchomić sygnał dźwiękowy w telefonie, nawet jeśli wyciszyliśmy wcześniej dzwonek. Ta opcja przyda się zwłaszcza wtedy, gdy telefon wypadł nam z kieszeni np. w parku i mniej więcej wiemy, gdzie zguba może czekać na właściciela.

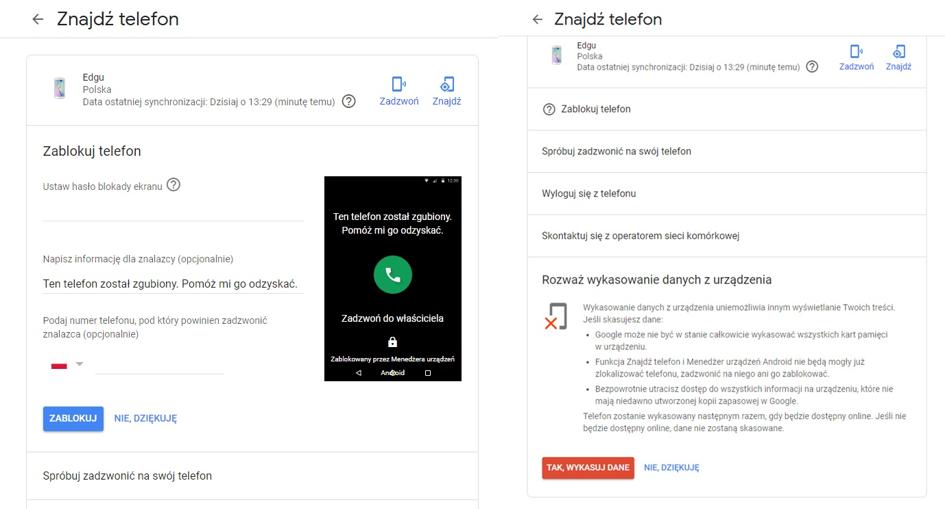

Zlokalizowanie telefonu wymaga połączenia z siecią, WiFi lub komórkową. Będzie ono dokładniejsze, jeśli urządzenie ma włączone usługi lokalizacji oparte na GPS. Jeśli zaobserwujemy, że telefon się przemieszcza, możemy spodziewać się, że ktoś już nim się „zaopiekował”. Po kliknięciu "blokada telefonu" wyświetlony zostanie prosty formularz.

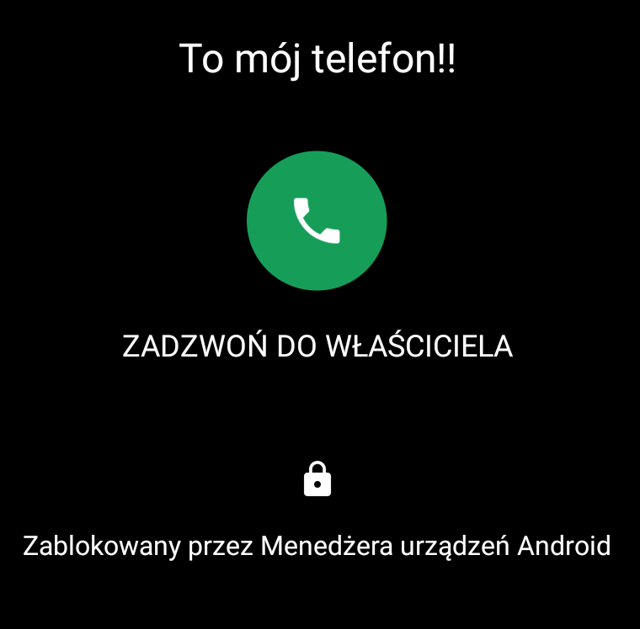

Zdalna blokada telefonu wymaga ustalenia hasła, którym będzie można odblokować urządzenie. Mamy także możliwość wpisania wiadomości wyświetlanej na utraconym telefonie oraz wpisania naszego numeru kontaktowego, co ułatwi uczciwemu znalazcy skontaktowanie się z prawowitym właścicielem.

Na ekranie zablokowanego telefonu pojawi się informacja o zagubieniu urządzenia oraz ustalony przez nas komunikat. Jeśli podaliśmy numer telefonu, nie będzie on wyświetlany znalazcy. Zamiast tego pojawi się przycisk pozwalający od razu nawiązać połączenie.

Zdalne wymazanie zawartości telefonu to operacja nieodwracalna. Jeśli nie archiwizujemy na bieżąco zdjęć, kontaktów i wiadomości, to stracimy do nich dostęp. Telefon zostanie przywrócony do stanu fabrycznego.

Samsung, Xiaomi i inni - dodatkowe opcje w awaryjnych sytuacjach

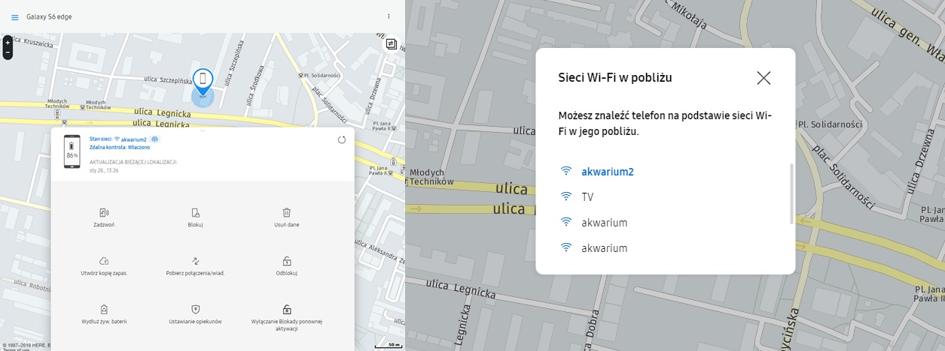

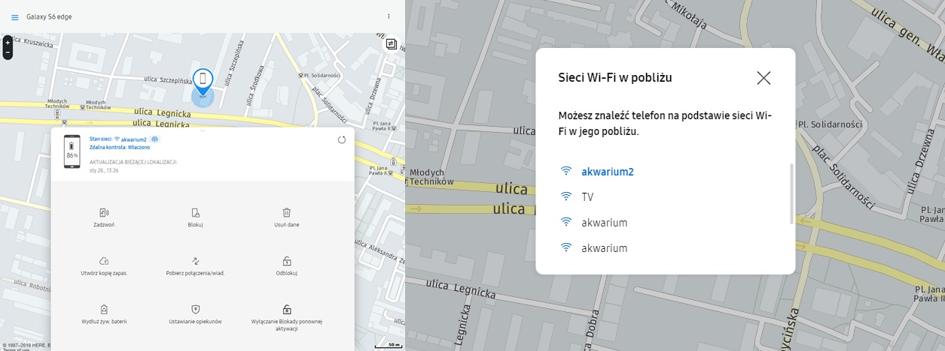

Pakiety "awaryjne" oferują także producenci telefonów z systemem Android. Użytkownicy sprzętu Samsunga, Huawei, Xiaomi i innych potentatów elektroniki użytkowej zwykle podczas aktywacji nowego urządzenia są zachęcani do założenia konta umożliwiającego tworzenie kopii zapasowych, synchronizację danych w chmurze i właśnie namierzanie utraconego smartfona.

Funkcje proponowane przez producentów nie odbiegają zwykle od tego, co otrzymuje "w zestawie" użytkownik konta Google. Trafić można jednak na dodatkowe opcje, które bywają przydatne. Przykładowo, użytkownicy sprzętu Samsunga mogą wyświetlić listę sieci WiFi "widzianych" przez zgubione urządzenie. Może się to okazać pomocne przy poszukiwaniach. Można także pobrać listę ostatnich połączeń lub zablokować możliwość ponownej aktywacji.

Blokada dla iPhone’a

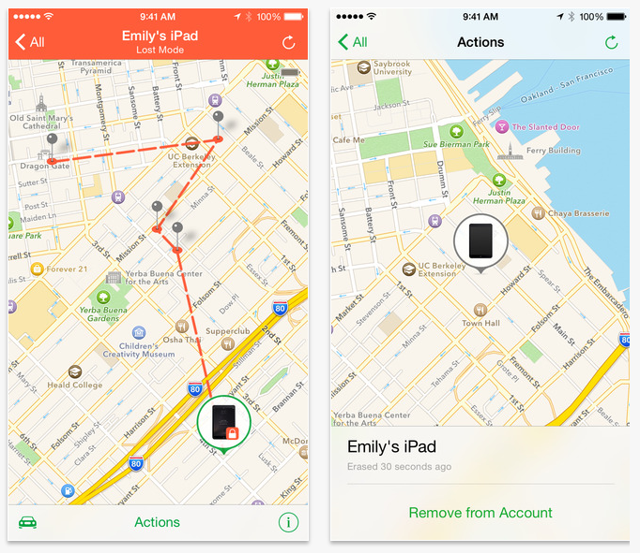

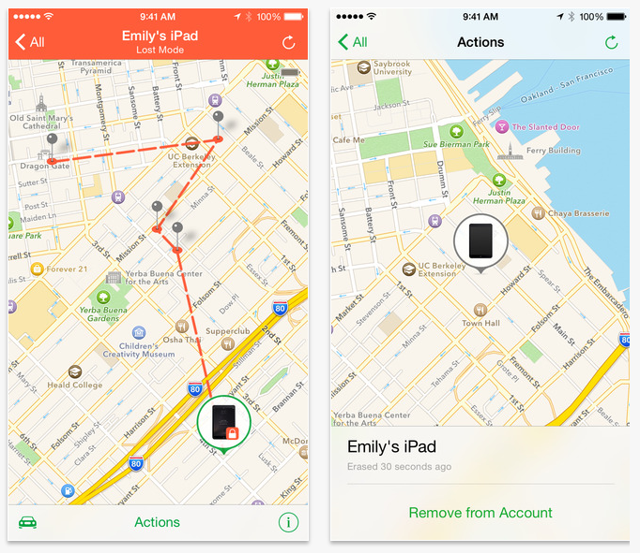

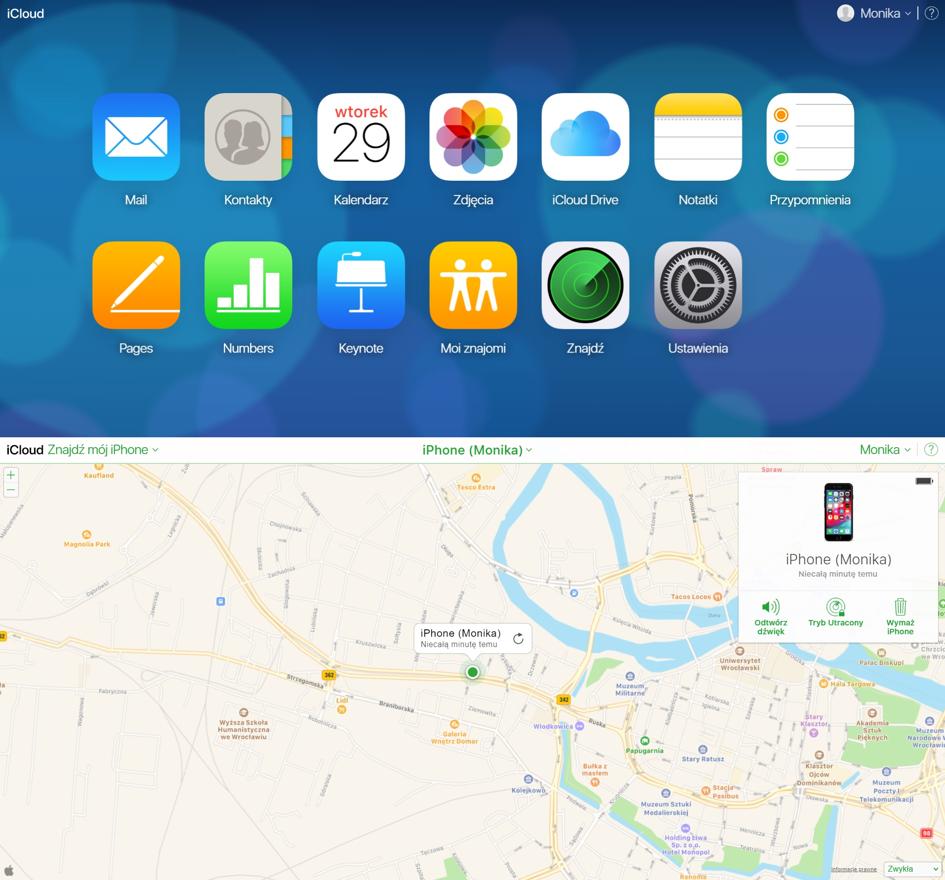

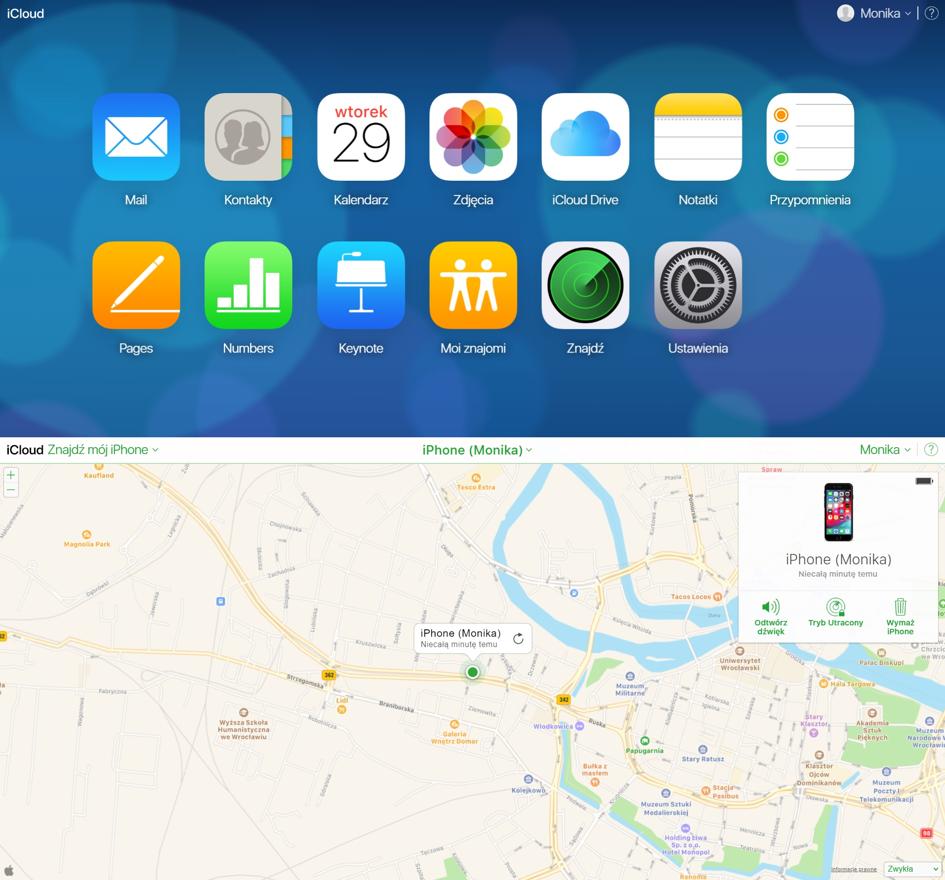

Użytkownicy urządzeń Apple mają od kilku lat dostęp do opcji, które nieco później uzyskali zwolennicy Androida. Za możliwość lokalizacji i blokady utraconych urządzeń odpowiada usługa „Find my iPhone” połączona z kontem iCloud. Aby ją włączyć, należy aktywować odpowiednią opcję w ustawieniach telefonu, w sekcji iCloud.

Z poziomu serwisu iCloud lub za pomocą aplikacji mobilnej można włączyć dźwięk w zagubionym telefonie, pobrać aktualną lokalizację i śledzić jej zmiany od momentu utraty, zablokować urządzenie (i wyświetlić własny komunikat na ekranie) oraz zdalnie usunąć dane. Użytkownik może również zablokować ponowną aktywację urządzenia.

W odróżnieniu od Google, Apple pozwala także na skuteczne uniemożliwienie ponownego użycia skradzionego urządzenia – aktywacja zdalnie skasowanego telefonu jest możliwa tylko, jeśli wprowadzony zostanie AppleID i hasło poprzedniego właściciela. Utrudnia to znacznie sprzedaż skradzionego smartfona. Podobne rozwiązanie w przypadku Androida podsuwają tylko niektórzy producenci, np. Samsung.

Urządzenia Apple mogą także pełnić rolę portfela. Apple Pay to aplikacja przechowująca w bezpieczny sposób dane kart płatniczych, którymi można płacić zbliżeniowo w sklepach. Firma przewidziała możliwość zdalnego usunięcia kart z telefonu bez kasowania całego urządzenia. Opcja jest dostępna w serwisie iCloud.

Narzędzia nie zawsze skuteczne

Możliwość zdalnego zarządzania zgubionym telefonem może przydać się w trudnej sytuacji, ale nie należy po niej oczekiwać cudów. Sprytny złodziej będzie wiedział, jak poradzić sobie z utrudnieniami. Zdalna blokada telefonu nie zadziała, jeśli urządzenie nie ma połączenia z siecią. Rabuś może wyłączyć swoją „zdobycz” od razu i w ten sposób uniemożliwić śledzenie smartfona. Niestety producenci nie wprowadzili dotąd opcji żądania kodu w momencie wyłączania zasilania.

Warto pamiętać, że zdalne skasowanie urządzenia bardzo zmniejsza szansę, że odzyskamy telefon nawet jeśli trafi on do uczciwego znalazcy. Na taki krok warto się zdecydować, gdy dane na urządzeniu uważamy za cenniejsze niż sam sprzęt.