Ikona kłódki w przeglądarce internetowej nie oznacza, że strona internetowa rzeczywiście należy do banku. Nowy typ złośliwego oprogramowania, przed którym przestrzega Związek Banków Polskich, może wyświetlić fałszywy serwis bankowy w bezpiecznym połączeniu. Na niebezpieczeństwo narażeni są posiadacze komputerów z systemem Windows.

W wielu atakach phishingowych oszuści nie przykładają się zbytnio do szczegółów, serwując potencjalnym ofiarom podrobiony serwis internetowy banku. O ile szata graficzna witryny zwykle jest wierną kopią oryginału, to fałszywka zazwyczaj nie korzysta z protokołu SSL. Klient może łatwo zauważyć, że serwis nie jest wyświetlany w bezpiecznym połączeniu – brakuje charakterystycznej ikony kłódki.

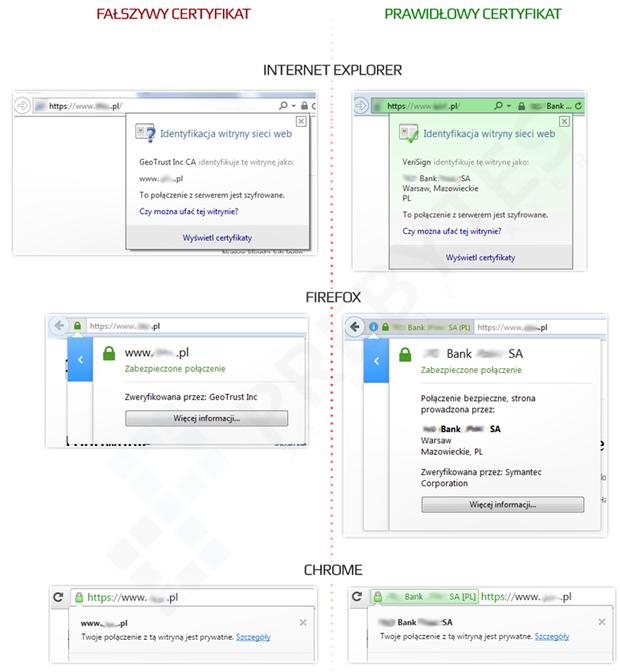

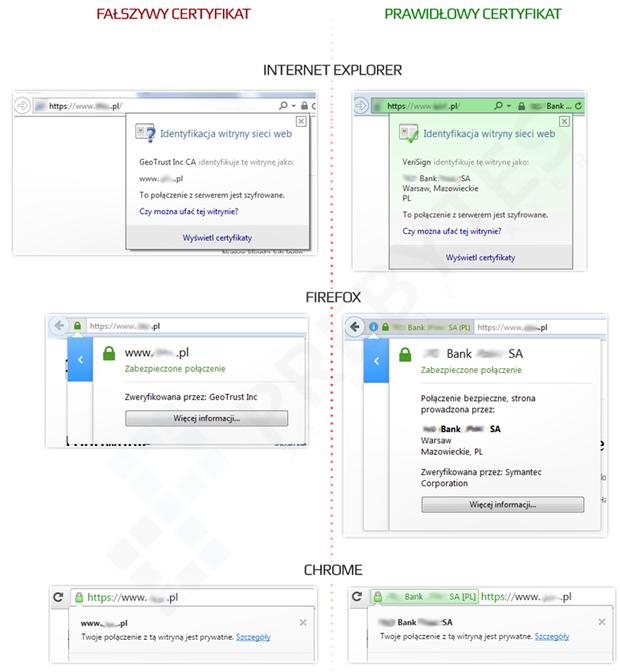

Związek Banków Polskich ostrzega przed złośliwym oprogramowaniem o nazwie PACCA, które potrafi przekierować dowolny adres na serwer przygotowany przez przestępców i jednocześnie wyświetlić fałszywy serwis w bezpiecznym połączeniu. Szkodnik ingeruje w ustawienia połączenia internetowego (serwera proxy) i instaluje w systemie własny certyfikat jako zaufany urząd certyfikacji. Dzięki temu fałszywa strona legitymująca się certyfikatem wydanym przez oszustów wyświetlana jest z ikoną zielonej kłódki w przeglądarce internetowej. W efekcie ofiara wpisująca adres serwisu banku (np. ręcznie, bez klikania w jakiekolwiek linki) kierowana może być do fałszywej strony, która na dodatek legitymuje się wzbudzającą zaufanie ikonką kłódki.

Warto przypomnieć, że sama ikona kłódki nie powinna uśpić naszej czujności. Banki korzystają z certyfikatów SSL tzw. rozszerzonej walidacji (EV). W przeglądarce serwis używający takiego zabezpieczenia wygląda nieco inaczej niż „zwykłe” szyfrowane strony. W pasku adresu wyświetlana jest, obok ikony kłódki, nazwa podmiotu, dla którego wydano certyfikat. Warto zawsze przed zalogowaniem się sprawdzać, czy w tym polu widnieje informacja o banku.

Jak wygląda próba wyłudzenia?

Fałszywa strona podstawiana przez oszustów ma za zadanie wyłudzenie loginu i hasła do bankowości oraz skłonienie użytkownika do podania dodatkowych danych (np. kodu wysyłanego przez bank SMS-em) pozwalających ominąć drugi poziom zabezpieczeń.

Z informacji zebranych przez serwis Zaufana Trzecia Strona wynika, że po zalogowaniu się na podrobionej stronie ofierze wyświetlany jest komunikat proszący o podanie kodu „z narzędzia autoryzacyjnego”. Prośba uzasadniona jest względami bezpieczeństwa, a użytkownik zostaje napomniany, że próba logowania bez podania kodu będzie oznaczała zablokowanie dostępu do bankowości elektronicznej.

Przeczytaj także

Jeśli ofiara poda kod, przestępcy zlecają za pośrednictwem oryginalnej strony banku przelew. Klient odwiedzający fałszywy serwis otrzymuje w tym czasie komunikat o niedostępności serwisu, co pozwala utrzymać go w nieświadomości, że pada właśnie ofiarą rabunku.

Jak usunąć zagrożenie?

Związek Banków Polskich przygotował instrukcję wskazującą, jak usunąć z systemu Windows skrypt odpowiadający za przekierowania oraz złośliwy certyfikat. Przypomina także klientom o kontakcie z bankiem, jeśli serwis nie wyświetla się w połączeniu zabezpieczonym certyfikatem EV (czyli widoczna jest tylko kłódka, bez nazwy instytucji).

Banki od dawna przypominają klientom, że przed zalogowaniem się w witrynie należy sprawdzić poprawność certyfikatu. Przestrzegają także, iż nie wymagają podawania haseł jednorazowych w procesie logowania. Klienci powinni także dokładnie sprawdzać treść otrzymywanych komunikatów SMS. W przypadku opisywanego powyżej schematu oszustwa, klient może zorientować się, że wiadomość rzekomo służąca do zalogowania się w serwisie internetowym, w rzeczywistości zawiera kod autoryzujący wykonanie przelewu.

Złodzieje zaatakowali klientów BZ WBK

Od kilku dni klienci Banku Zachodniego WBK znajdują się pod ostrzałem oszustów. Złodzieje podszywają się pod bank i rozsyłają fałszywą korespondencję informującą o zablokowanym rachunku. Klient proszony jest o podanie swojego loginu i hasła do bankowości internetowej.