Nie ma jednego „głośnego” ataku na użytkowników bankowości elektronicznej. Jest codzienna rutynowa i konsekwentna robota hakerów. Ich „orka” przynosi efekty, ale specjaliści nie składają broni. Tylko wrześniu CSIRT KNF doliczył się 915 fałszywych domen, a CERT Polska / CSIRT NASK dopisał do listy ponad 25 tys. nazw. Rośnie fala phishingu – podszywają się pod banki, platformy streamingowe i oferują reklamy „cudownych zysków”.

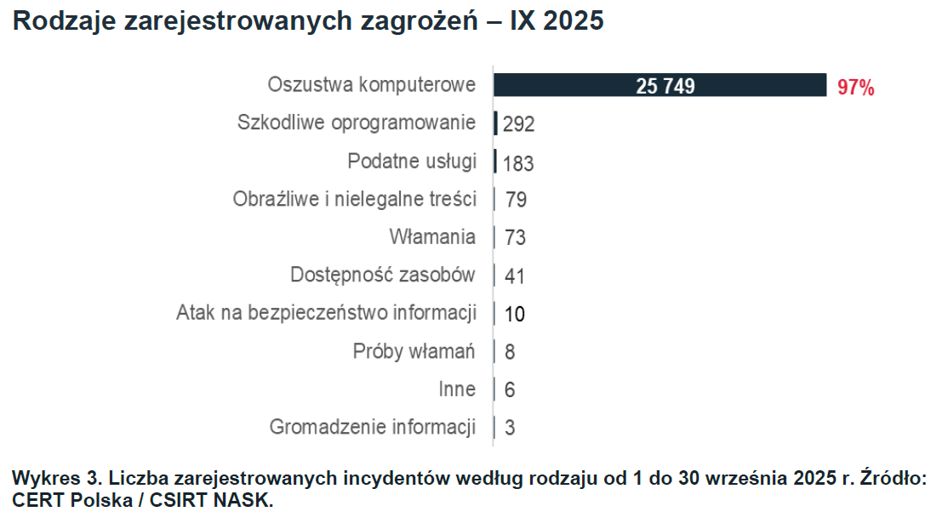

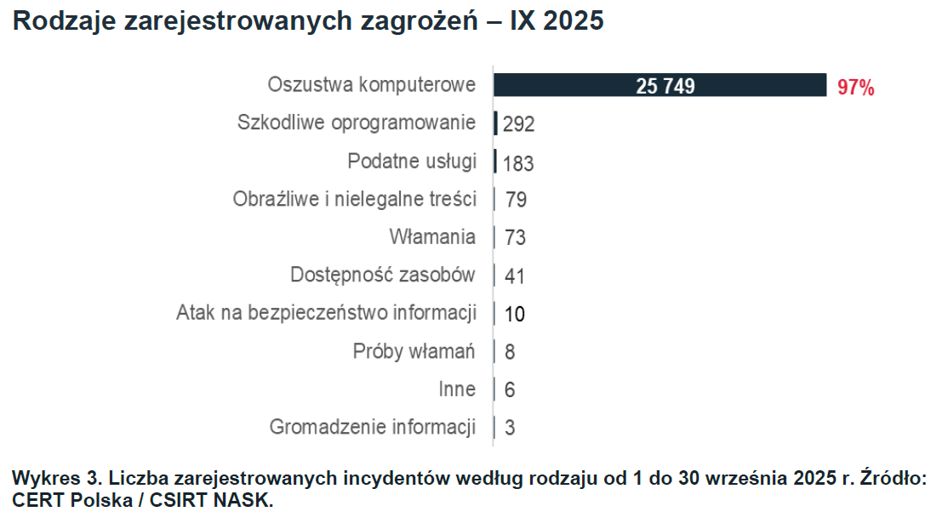

CSIRT KNF podało, że we wrześniu zidentyfikowano 915 fałszywych – głównie podszycia pod banki, fałszywe inwestycje, platformy streamingowe, sklepy, ankiety i usługi kurierskie. To liczba z monitoringu sektorowego przy KNF. Szersze, ogólnokrajowe dane znajdziemy w podsumowaniu CERT Polska / CSIRT NASK: 57,3 tys. zgłoszeń, 26,4 tys. obsłużonych incydentów (o 278 proc. więcej r/r) i 25,2 tys. nowych nazw domen dopisanych do Listy Ostrzeżeń tylko we wrześniu. 97 proc. incydentów to oszustwa komputerowe, z czego 11,4 tys. stanowił klasyczny phishing.

Co to oznacza dla użytkowników? Przede wszystkim to, że skala jest masowa, a „codzienny” phishing robi większe straty niż pojedyncze, widowiskowe ataki. CERT zwraca uwagę także na kanał SMS: we wrześniu przyjęto 25,5 tys. zgłoszeń smishingu, a od początku roku – ponad 1,5 mln wiadomości zostało zablokowanych na podstawie wzorców.

Najczęstsze schematy z ostatnich tygodni

Fałszywe inwestycje. Reklamy „sponsorowane” (np. podszycia pod media lub znane marki) prowadzą do formularza „rejestracji”. Po zostawieniu kontaktu dzwoni „doradca”, który przekonuje do wpłat na pseudo-platformę. Wypłaty? Nie ma. CSIRT KNF opisuje stałą obecność takich kampanii i szerokie podszycia pod media/firmy.

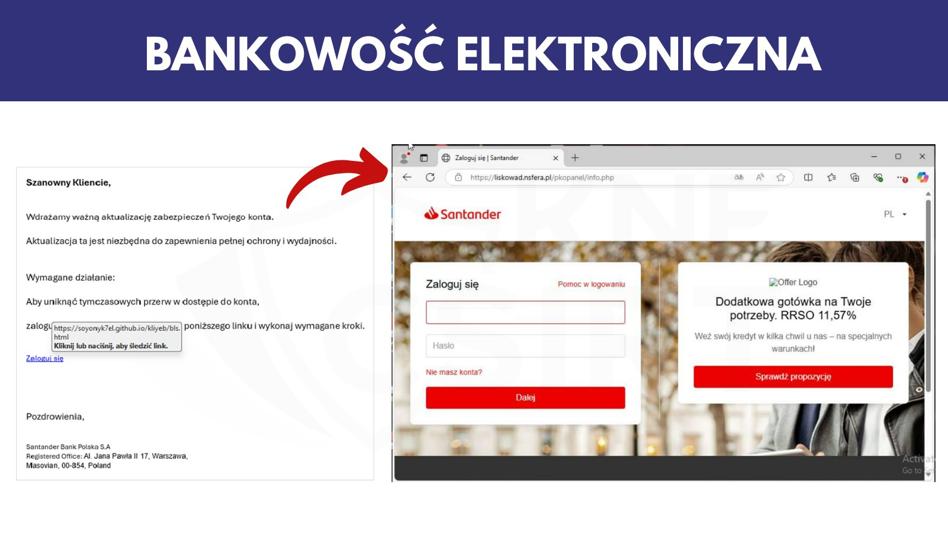

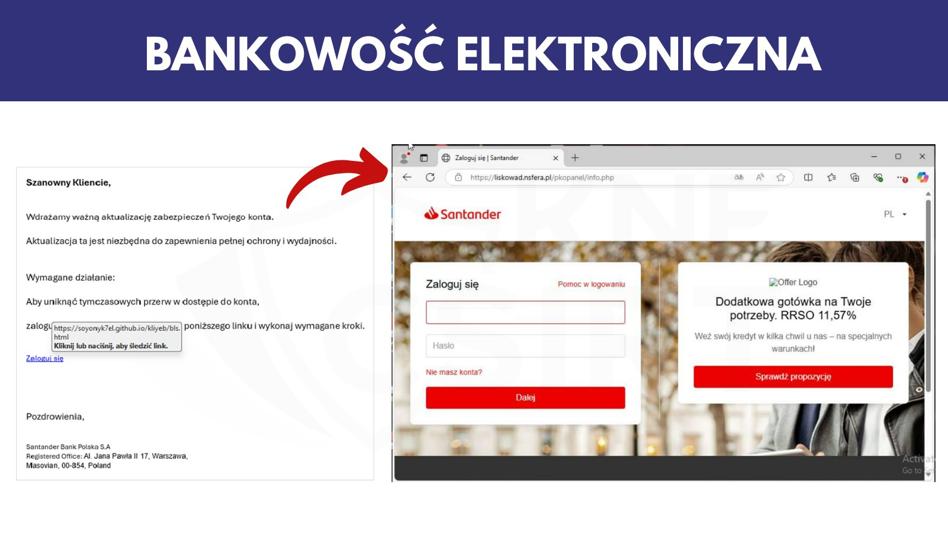

Bankowość elektroniczna. E-maile o „aktualizacji zabezpieczeń” czy „weryfikacji konta” przekierowują na łudząco podobny panel logowania. Efekt: przejęcie sesji, wyłudzanie kodów BLIK i autoryzacji przelewów. We wrześniu phishing pozostawał jednym z filarów aktywności przestępców.

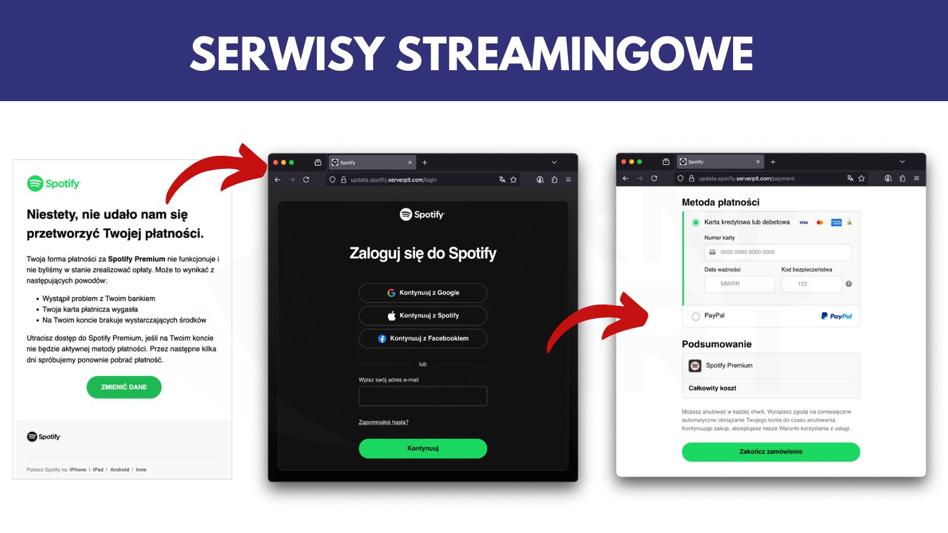

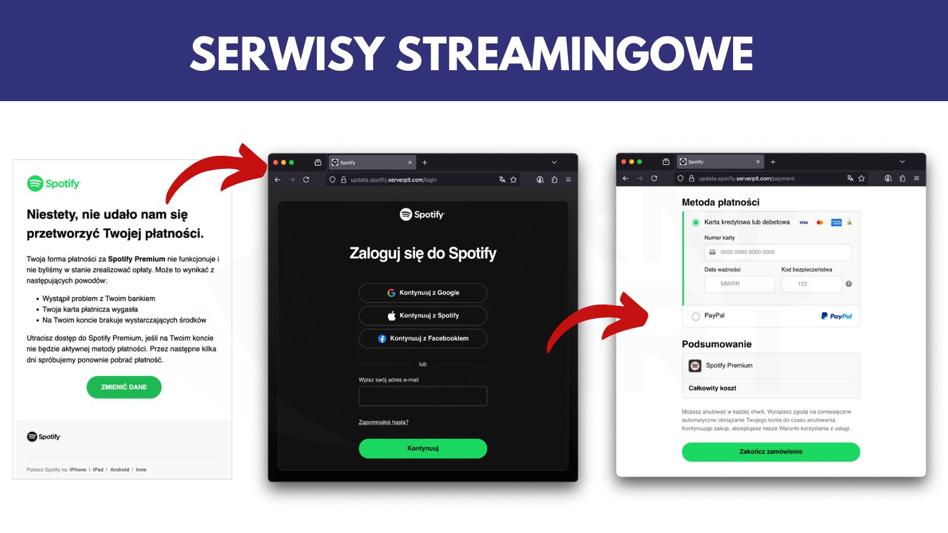

Serwisy streamingowe. Komunikat „nie udało się przetworzyć płatności” prowadzi na fałszywy formularz do logowania i podania danych z karty. Celem jest jednocześnie przejęcie konta i danych płatniczych – wariant regularnie przewija się w materiałach CSIRT KNF.

Jak chronić siebie i innych?

Po pierwsze: zawsze sprawdzaj pełny adres URL zanim podasz dane – to prosta technika, którą CERT wskazuje jako najskuteczniejszą barierę przeciw phishingowi. Po drugie: jeśli ujawniłeś dane karty lub login – natychmiast zastrzeż kartę, zmień hasło i włącz silne MFA.

Podejrzane strony zgłaszaj przez incydent.cert.pl, a SMS-y – pod 8080. Firmy i instytucje mogą bezpłatnie skanować swoje domeny w moje.cert.pl. We wrześniu do serwisu dołączyło 560 nowych użytkowników, a CSIRT wysłał 3,5 tys. powiadomień o wykrytych podatnościach i błędnych konfiguracjach.